Che si tratti di acquisti, social media o servizi bancari, utilizziamo Internet quasi per tutto e, spesso, con molta meno attenzione di quanto necessario. I criminali informatici lo sanno e cercano di trarne il massimo tramite atti di bullismo, frodi o estorsioni a chiunque sia così sfortunato da incrociare il loro cammino. In questo articolo ti spiegheremo quali sono i sette maggiori pericoli online, oltre ad alcune pratiche contromisure e rimedi.

Dal tracciamento al malware, di seguito, troverai i sette maggiori pericoli online, in ordine crescente di gravità. Per ciascuno, spiegheremo brevemente la minaccia e le misure che puoi adottare per combatterla:

Tracciamento

I proprietari di siti Web, le aziende o anche i criminali sorvegliano e monitorano le tue attività online utilizzando i cookie, nonché il rilevamento dell'indirizzo IP e del browser.Spam

Le e-mail indesiderate non solo intasano la tua casella di posta, ma possono anche fornire un vettore per l'ingresso di malware nel tuo sistema o per tentare un accesso ai tuoi dati personali.Fughe di dati

Ogni volta che un'azienda o un sito Web subiscono una fuga di dati, tantissimi dati personali e password divengono improvvisamente di dominio pubblico, rendendoti immediatamente vulnerabile ai criminali informatici.Doxing

Sfortunatamente, il cyberbullismo è cresciuto in termini di veridicità e di scala. Il doxing indica la divulgazione dannosa di informazioni personali o private online, spesso tentando, di conseguenza, di prendere di mira la vittima in un modo o nell'altro.Furto di identità

Per un bel po' di tempo, i criminali hanno vissuto comodamente tramite frodi informatiche ai danni di altri. I truffatori abusano di dati personali come date di nascita, indirizzi e numeri di previdenza sociale per i loro fini subdoli.Phishing

I criminali informatici ottengono l'accesso a dati sensibili tramite e-mail o siti web falsi. Per fortuna, facendo attenzione e utilizzando diversi strumenti, è possibile proteggersi dal phishing.Malware

Malware e ransomware sono, purtroppo, una parte importante di Internet. Tramite questi, i criminali sono in grado di sfruttare le falle nella sicurezza del tuo browser o sistema operativo, infettando il tuo PC.

Tracking

Le aziende e i proprietari di siti Web utilizzano il tracking (o tracciamente) per seguire l'attività su Internet dei propri visitatori. L'utilizzo dei cookie, che monitorano il tuo comportamento, deve essere esplicitamente approvato prima di utilizzare siti affidabili. La maggior parte delle volte, però, non ti verrà chiesto il consenso o semplicemente approverai tutte le opzioni mostrate.

I cookie proprietari consentono ai titolari di siti Web di seguire il comportamento degli utenti/visitatori sul loro sito, vale a dire su cosa fanno clic e a cosa sono interessati. Il monitoraggio di contenuti che provengono da persone diverse dal proprietario del sito è noto come cookie di terze parti. Vengono usati per tracciare ciò che fa l'utente oltre a visitare il sito stesso, ad esempio quando un visitatore fa clic su un banner pubblicitario o riproduce un video di YouTube.

Una volta terminata la sessione corrente del browser, la maggior parte dei cookie viene eliminata, tuttavia alcuni continuano a tenere traccia del comportamento dell'utente per un determinato periodo di tempo, mentre raccolgono dati. Tali dati vengono spesso utilizzati per personalizzare gli annunci, ma accade anche che numeri di telefono, nomi e altre informazioni personali possano essere sfruttati dai criminali informatici.

Oltre ai cookie e agli indirizzi IP, vengono raccolti anche i dati del browser e del dispositivo in un processo noto come fingerprinting, il tutto al fine di tracciare gli utenti online. Utilizzando il controllo della privacy di Digitale.co, puoi verificare quali tracce stai lasciando online.

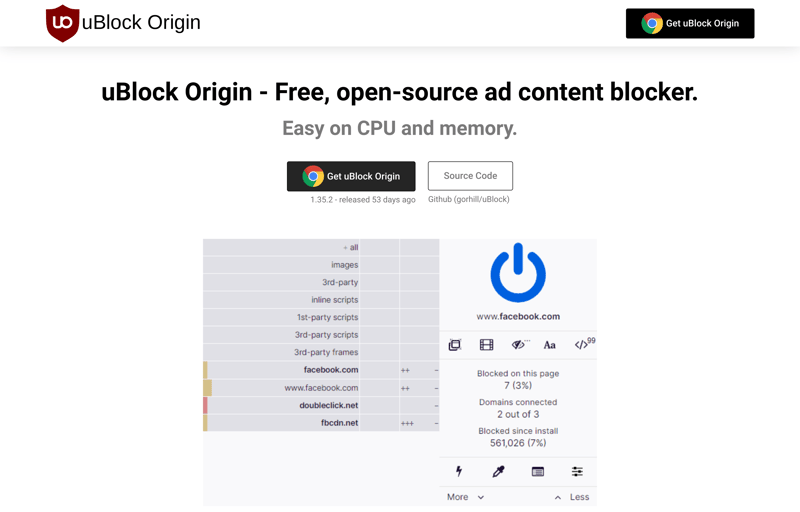

Un blocco di annunci può proteggerti dal tracciamento.

Per proteggersi dal tracciamento basato sui cookie, esistono una serie di pratiche e metodi utili. Di sicuro è una buona idea non accettare con leggerezza il monitoraggio quando un pop-up richiede il tuo consenso. Un altro passaggio prudente è disconnettersi dall'online banking, dai social media o da altri siti Web personali quando hai terminato la tua sessione. Infine, puoi utilizzare gli ad blocker per tenere a debita distanza i cookie più fastidiosi. Per ulteriori informazioni sulla loro efficacia contro il tracciamento, puoi leggere il nostro confronto completo degli ad blocker su Digitale.co.

Sfortunatamente, eliminare i cookie e prestare attenzione quando si utilizza Internet non è sufficiente per proteggersi dai tipi di tracciamento più persistenti e pericolosi. Per questo, dovrai nascondere la tua identità utilizzando strumenti come proxy, il browser TOR o le VPN. Per scoprire come navigare in Internet in modo sicuro e anonimo, abbiamo creato una guida.

Spam

L'invio di massa di e-mail indesiderate o non richieste, che rappresentano la maggior parte delle e-mail inviate online, è noto come spam. Oltre allo spam basato su e-mail, sono diventati di moda anche altri canali, inclusi social media, SMS e servizi di messaggistica.

In genere, lo spam pubblicizza prodotti finanziari dubbi, offerte di appuntamenti o cure miracolose, come le pillole dimagranti. Il più delle volte si tratta di annunci pubblicitari, ma raramente, se non mai, i prodotti o servizi associati sono in grado di fare ciò che promettono. Lo spam è fastidioso, intasa le caselle di posta e richiede l'utilizzo di un filtro antispam. In alcuni casi, le e-mail di spam possono anche essere pericolose, ad esempio quando sono effettivamente utilizzate per il phishing o per la diffusione di malware.

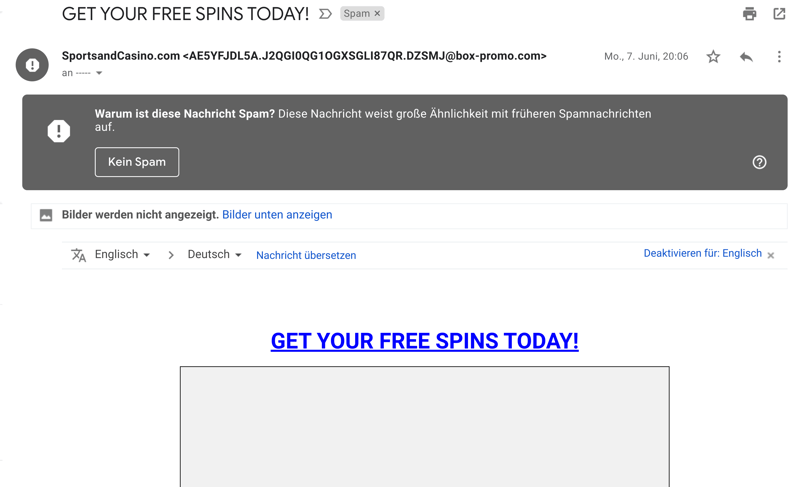

La maggior parte delle volte (ma non sempre), le email di spam e phishing sono facili da riconoscere.

Lo spam non è sempre facile da riconoscere. Se un'e-mail ti sembra sospetta, ti consigliamo di prestare attenzione al mittente e al contenuto del messaggio. Il più delle volte, le e-mail di spam pubblicizzano prodotti dalla dubbia efficiacia, utilizzando indirizzi e-mail composti da numeri e lettere casuali. Spesso, il loro testo conterrà errori o avrà strutture grammaticali strane, poiché i loro creatori (quasi sempre) non sono madrelingua.

Numerosi fornitori di posta elettronica filtrano automaticamente i messaggi di spam dalla tua casella di posta in una cartella separata. Questi filtri diventano più efficaci ogni volta che ricevi un messaggio di spam nella tua casella di posta e lo contrassegni come tale. Per garantire che la tua casella rimanga il più possibile priva di spam, è consigliabile utilizzare il tuo indirizzo email principale solo quando ti iscrivi a servizi affidabili. Per i giochi o i forum online è una buona idea creare un indirizzo email usa e getta o secondario.

L'invio di spam è proibito e solo le aziende che hanno ricevuto il permesso esplicito di inviare pubblicità possono mandare tali messaggi. Se il messaggio è un tentativo di frode o di attività dannosa, può anche essere perseguito penalmente.

Alcuni siti web vendono elenchi di indirizzi e-mail agli spammer. In generale, è sempre una buona idea mantenere aggiornati il sistema operativo e il browser e assicurarsi che siano installati gli ultimi aggiornamenti di sicurezza.

Fughe di dati

Anche se hai adottato le migliori misure di sicurezza e gestisci i tuoi dati personali con attenzione, è estremamente difficile proteggersi da tutti i pericoli in agguato online. Il più frustrante di questi è senza dubbio la fuga di dati.

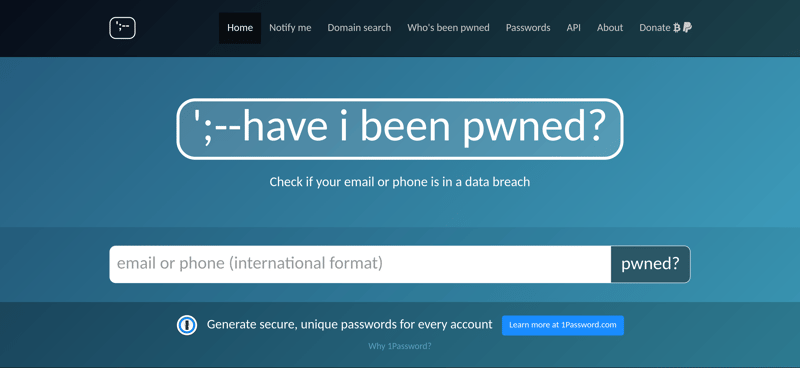

Le fughe di dati si riferiscono al rilascio in massa non intenzionale di dati personali, password e indirizzi e-mail registrati su un sito o servizio affidabile. Sono causati da incompetenza (da parte del sito o del servizio) o da un attacco mirato di criminali informatici. Per vedere se il tuo indirizzo email è stato compromesso, ti consigliamo di utilizzare haveibeenpwned.com. Questo mostrerà se gli account associati all'indirizzo e-mail inserito hanno fatto parte di fughe di dati passate.

Le informazioni che diventano pubbliche a seguito di una fuga di dati vengono spesso utilizzate dai criminali per accedere ai tuoi account o per commettere furti di identità. Gli indirizzi e-mail rubati diventano spesso bersagli per campagne di spam e altre e-mail non richieste.

Siti come haveibeenpwnd.com ti aiutano a scoprire se sei stato vittima di fughe di dati.

Se dovessi scoprire che i tuoi dati sono stati compromessi a causa di una fuga di notizie, il primo passaggio consiste nel modificare le password associate a tali account il più rapidamente possibile. Ciò è consigliabile non solo per il sito Web o servizio in questione, ma per qualsiasi altro account che utilizza la stessa password. I gestori di password semplificano la gestione sicura e conveniente dei dati sensibili creando automaticamente password complesse e univoche per ciascun servizio. Per scoprire quale soluzione è la migliore per te e le tue esigenze, vai alla nostra valutazione completa dei migliori password manager su Digitale.co.

Per ulteriori informazioni, abbiamo anche scritto un articolo sulle fughe di dati e potenziali contromisure.

Doxing

Se le sue radici possono essere fatte risalire agli scherzi digitali negli anni '80, il doxing è mutato in uno degli aspetti più preoccupanti di Internet ultimamente. Il doxing si riferisce alla pubblicazione indesiderata di dati privati o sensibili, come indirizzi personali, numeri di telefono, nomi legali o anche immagini compromettenti. La maggior parte delle volte, l'obiettivo è mettere a tacere o intimidire la vittima, ma alcuni si rendono conto di essere stati ingannati solo dopo che i loro dati sono stati pubblicizzati e non sono più segreti. Questa pratica è spesso usata per il cyberbullismo ed è solo uno dei numerosi approcci che i malfattori possono adottare quando cercano di infliggere danni.

Alcuni attacchi di doxing comportano l'hacking per ottenere l'accesso ai dati personali, sebbene i doxer meno esperti si limitino a setacciare il Web o i social network alla ricerca di informazioni personali.

I Doxer usano i social network per raccogliere informazioni personali o private.

Per renderti un bersaglio il più difficile possibile, è importante mantenere aggiornato il tuo software. In questo modo sarai più protetto dall'hacking. È inoltre consigliabile prestare attenzione quando si aprono e-mail o messaggi sospetti, modificare regolarmente le password e crittografare il disco rigido.

Un'altra cosa da tenere a mente: i dati che sono stati pubblicati online sono difficili da rimuovere. Per questo motivo, fai attenzione a quali informazioni condividi online.

Per saperne di più sul doxing e su cosa puoi fare per prevenirlo, abbiamo creato un articolo completo.

Furto di identità

Senza preavviso, ricevi una fattura di migliaia di euro da un sito Web o da un servizio che non ricordi di aver utilizzato per un acquisto. E non hai mai sentito parlare di nessuno degli oggetti menzionati e nemmeno li hai mai visti. Probabilmente sei stato vittima di un furto di identità!

Il furto di identità esiste da molto tempo, ma nella sua versione digitale i criminali informatici utilizzano i dati personali per effettuare acquisti online o come "copertura" per attività illegali. In genere, i criminali manipolano i dati personali in due modi: per creare account falsi sui social media o per lo shopping, o per forzare i tuoi account craccando la tua password. Entrambi possono avere conseguenze spiacevoli e sono perseguiti penalmente.

Come nella maggior parte delle altre minacce che abbiamo descritto, password complesse e software aggiornato sono due delle migliori difese contro il furto di identità. Presta particolare attenzione quando utilizzi una WLAN pubblica e cripta il traffico. Se noti attività sospette, come ad esempio addebiti sulla tua carta di credito o di debito che non riconosci (anche per piccole somme), verifica immediatamente con il tuo fornitore o la tua banca.

Nel caso in cui tu sia già stato vittima di un furto di identità, denuncialo alla polizia. Oltre a ciò, dovresti anche dirlo ai tuoi amici e conoscenti, poiché i truffatori spesso tenteranno di coinvolgere forzatamente familiari e amici per ottenere quanti più guadagni possibili. Dovresti anche contestare eventuali addebiti per spese che non hai effettuato. Nella maggior parte dei casi, l'assistenza o la consulenza legale possono rivelarsi estremamente utili. Puoi scoprire di più sul furto di identità e le sue conseguenze nel nostro articolo sull'argomento.

Phishing

Phishing è una parola composta da "password" e "pesca" (fishing) e denota attività criminali finalizzate all'acquisizione di password e dati personali tramite siti web, e-mail o messaggi di testo falsi. In molte occasioni, questi hanno l'aspetto di comunicazioni legittime da parte di società, servizi o banche rispettabili ma, se condividi le tue password o i tuoi dati bancari, i criminali ne approfitteranno per saccheggiare il tuo account.

Lo spear-phishing e la caccia alle balene sono due forme specializzate di phishing. Il primo prende di mira vittime specifiche, scrivendo loro con comunicati ben studiati, al fine di aumentare le probabilità di successo. La caccia alle balene, a sua volta, mira ai piani alti di un'azienda o di un'organizzazione nella speranza di ottenere ingenti somme di denaro.

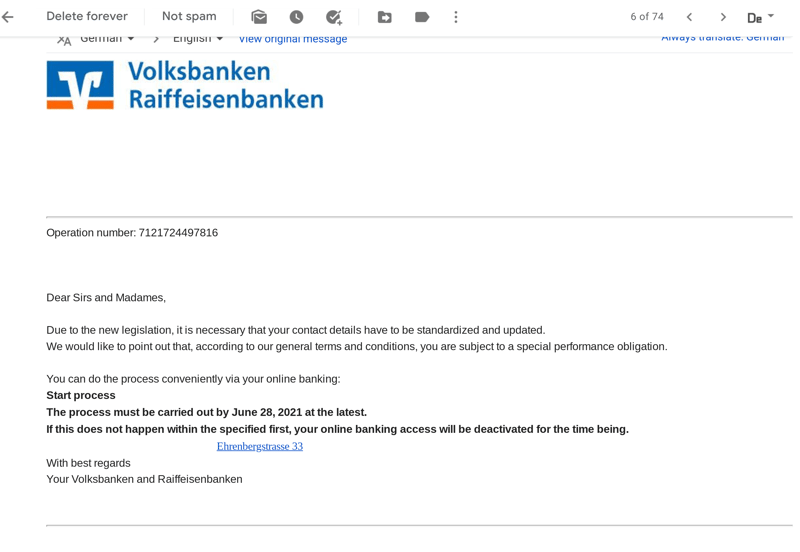

Il phishing può variare in complessità e qualità; il messaggio qui sopra sembra autentico ma, ad un esame più attento, contiene una serie di errori.

Come per tutte le minacce basate su Internet, è importante stare in guardia. Per questo motivo, è bene prestare attenzione alla mancanza di un indirizzo personalizzato (ad es. "Gentile signora/signora" anziché "Gentile signora Smith"), errori grammaticali o di ortografia o allegati sospetti. Le aziende e le organizzazioni rispettabili non ti chiederanno mai via e-mail, SMS, social media o telefono le tue password o altri dati sensibili.

Per ridurre la tua esposizione al phishing, è inoltre consigliabile mantenere aggiornati software e driver. I browser moderni fanno un eccellente lavoro nel riconoscere i siti web sicuri e avvisare gli utenti quando stanno per accedere ad un sito sospetto.

Malware

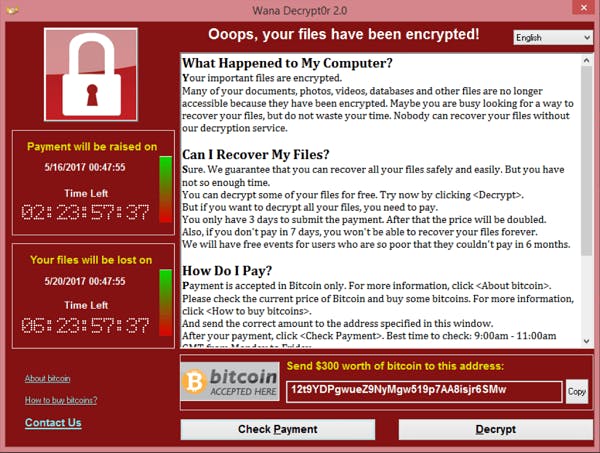

Che si tratti di virus, trojan, spyware o ransomware, il malware rimane la minaccia più pericolosa in agguato su Internet. A seconda del tipo, il malware infetta il tuo computer e va ad operare provocando il caos, con conseguenze che vanno dai problemi di prestazioni alla sorveglianza dei dati, fino al furto degli stessi. La forma più costosa di malware è senza dubbio il ransomware che, come suggerisce il nome, costringe le sue vittime a pagare un riscatto per riottenere l'accesso ai loro file o al contenuto dei loro dischi rigidi. La maggior parte delle forze dell'ordine e delle agenzie di sicurezza informatica raccomandano di non pagare mai.

Il nostro articolo sull'argomento offre una panoramica più dettagliata dei vari tipi di malware disponibili e di cosa puoi fare contro di essi.

Il ransomware è spudorato e snervante e richiede un pagamento in cambio del ripristino dell'accesso ai tuoi file o dati.

Se sospetti che il tuo sistema sia infetto da malware, ti consigliamo di prendere immediatamente delle contromisure, poiché più a lungo tale software è sul tuo computer, maggiore è il danno che può causare. A tal fine, abbiamo messo insieme una guida su come rimuovere in modo efficiente e completo il malware.

In primo luogo, per evitare che il malware penetri nel tuo sistema, è essenziale adottare alcune misure proattive. Come raccomandato più e più volte in questo articolo, mantieni il software e i driver aggiornati, poiché gli aggiornamenti di sicurezza chiudono i punti vulnerabili che i virus utilizzano per accedere al tuo sistema. Anche il software antivirus è d'obbligo e, per scoprire quale soddisfa meglio le tue esigenze (oltre a ciò che ciascuno ha da offrire), ti consigliamo di esaminare la nostra recensione completa e il confronto di 12 dei principali fornitori.

Conclusioni

Internet è un posto meraviglioso, ma non certo privo di pericoli. I criminali informatici sono diventati abili nell'accedere a informazioni personali, password e dati bancari, quindi è importante essere sempre vigili. Tuttavia, la sicurezza totale non è possibile, dal momento che le fughe di dati possono mettere a nudo anche le password più difficili, mentre il doxing può violare i tuoi dati altrimenti sicuri.

Tuttavia, con un mix di prudenza, buon senso, software e driver aggiornati e, in alcuni casi, soluzioni antivirus, è possibile ridurre notevolmente le probabilità di cadere vittime di tali attacchi. A tal fine, ti consigliamo di leggere le nostre recensioni delle principali soluzioni di sicurezza IT, anche spiegati ai ragazzi e ai bambini, e di provare i nostri strumenti interni. Siamo fiduciosi che questi aumenteranno le tue difese digitali!